Polskie ptaki pełne mikroplastiku. To pierwsze takie badania w naszym kraju

15 września 2022, 13:23Zespół dr. Krzysztofa Deoniziaka z Uniwersytetu w Białymstoku (UwB) przeprowadził pierwsze w Polsce badania dot. spożycia mikroplastiku przez ptaki. Naukowcy zbadali dwa gatunki: kosa i śpiewaka. Okazało się, że mikroplastik znajdował się w przewodzie pokarmowym wszystkich zbadanych zwierząt.

Tanie notebooki od września na rynku

21 sierpnia 2007, 10:26We wrześniu na rynek mają trafić tanie notebooki z rodziny Eee PC 701. Ich autorem jest Asus, który zademonstrował je po raz pierwszy podczas targów Computex 2007.

Specjalistka z Wrocławia przeprowadzi badania dot. wykorzystania zakwasów z komosy ryżowej do wypieku pieczywa

7 grudnia 2022, 13:07Dr Agata Wojciechowicz-Budzisz z Uniwersytetu Przyrodniczego we Wrocławiu będzie realizować projekt pt. „Charakterystyka zakwasów piekarskich przygotowanych na bazie pseudozbóż z udziałem słodów specjalnych”. Pseudozbożem do uzyskania zakwasów będzie popularna komosa ryżowa.

Kobieca figura matki sprzyja inteligencji dziecka

12 listopada 2007, 09:26Kobiety o pełniejszych kształtach (tzw. klepsydry) mogą mieć bardziej inteligentne dzieci, ponieważ tkanka tłuszczowa z ich bioder zawiera więcej wielonienasyconych kwasów tłuszczowych. Są to związki krytyczne dla prawidłowego rozwoju mózgu płodu.

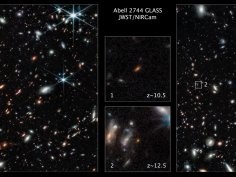

Zaobserwowane przez Teleskop Webba galaktyki mogą przeczyć teoriom kosmologicznym

14 kwietnia 2023, 08:44Teleskop Kosmiczny Jamesa Webba prawdopodobnie znalazł galaktyki, których istnienie przeczy standardowemu modelowi kosmologicznemu. Wydaje się, że są one zbyt masywne jak na czas swoich narodzin.

Po włosie do kłębka

26 lutego 2008, 09:02Cząsteczki zawarte we włosach mogą powiedzieć o nas samych więcej, niż do tej pory sądziliśmy - dowodzą biolodzy z Uniwersytetu Utah. Mogą nawet dostarczyć informacji o miejscach, w których przebywaliśmy. Wszystko to dzięki specyficznemu składowi wody, którą pijemy.

Chmury na Neptunie zniknęły. Ma to związek z cyklem słonecznym

18 sierpnia 2023, 10:01Chmury na Neptunie niemal całkowicie zniknęły, donoszą naukowcy z Keck Observatory na Hawajach. To pierwsza taka sytuacja od niemal 30 lat. Zespół uczonych pracujący pod kierunkiem specjalistów z Uniwersytetu Kalifornijskiego w Berkeley prowadzi od 1994 roku obserwacje pokrywy chmur na Neptunie. Prowadzone badania pokazują, że pokrywa chmur Neptuna jest ściśle powiązana z cyklem słonecznym. To zaskakujące spostrzeżenie zważywszy na fakt, że Neptun jest tak bardzo odległy od naszej gwiazdy, iż otrzymuje 900 razy mniej promieniowania słonecznego niż Ziemia.

Inwestycja w optyczne informacje

16 maja 2008, 15:57Grupa naukowców z University of South California otrzymała od DARPA dofinansowanie w wysokości 4,3 miliona dolarów. Pieniądze zostaną przeznaczone na prace nad optycznym przetwarzaniem informacji.

Używanie dużych ilości marihuany znacznie zwiększa ryzyko wystąpienia zaburzeń lękowych

8 lutego 2024, 06:36Używanie dużych ilości marihuany wiąże się ze znacznym ryzykiem wystąpienia zaburzeń lękowych, informują kanadyjscy uczeni. Specjaliści z Bruyère Research Institute, University of Ottawa Department of Family Medicine, The Ottawa Hospital oraz Institute for Clinical Evaluative Sciences przeprowadzili najszerzej zakrojone badania dotyczące związku używania marihuany a zaburzeniami lękowymi. Przeanalizowali oni dane medyczne z lat 2008–2019 dotyczące ponad 12 milionów mieszkańców prowincji Ontario

Neurologiczne podłoże intuicji

24 lipca 2008, 11:31Lars-Erik Björklund, doktorant z Uniwersytetu w Linkoping, badał neurobiologiczne podłoże intuicji. Wg niego, możemy przeczuwać, co wydarzy się w przyszłości, ponieważ otrzymujemy i analizujemy wrażenia zmysłowe zarówno na poziomie świadomym, jak i nieświadomym.